Durante los últimos años, ha surgido una “tormenta perfecta” de desafíos de riesgo de privacidad de datos. Para empezar, las… 🔒 Este contenido es exclusivo para miembros registrados. 👉 Inicia sesión o regístrate gratis para leerlo completo.

Etiqueta: CIso

Estrategia de seguridad exitosa

En el ámbito de la ciberseguridad también se puede experimentar una zona de comfort, por lo que tomar acciones puntuales… 🔒 Este contenido es exclusivo para miembros registrados. 👉 Inicia sesión o regístrate gratis para leerlo completo.

Protecciones, estrategias y capas de defensa

Cuando se habla de ciberseguridad, se deben considerar muchas variables en un nivel más técnico. Es importante mencionar que por… 🔒 Este contenido es exclusivo para miembros registrados. 👉 Inicia sesión o regístrate gratis para leerlo completo.

Números y tendencias en ciberdelitos

De acuerdo con la Asociación de Internet de México, en el año 2018 había alrededor de 82.7 millones de cibernautas… 🔒 Este contenido es exclusivo para miembros registrados. 👉 Inicia sesión o regístrate gratis para leerlo completo.

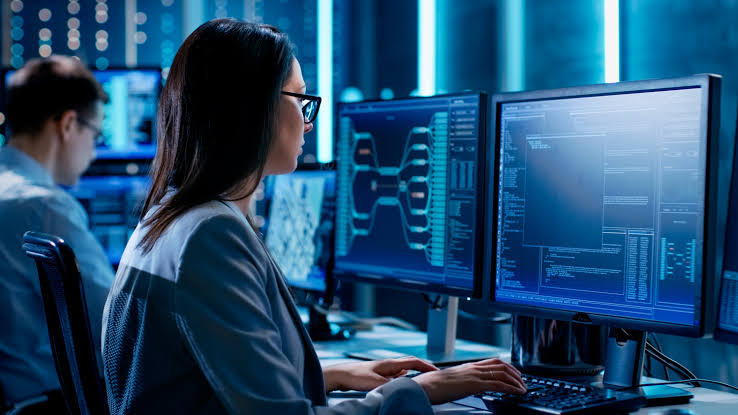

Mejores prácticas en seguridad de datos (SIEM, SOAR y UEBA)

Un mejor rendimiento en la protección de datos de una organización se puede dar si se cuenta con un plan y una plataforma de nueva generación.

Tecnologías emergentes: Cómputo en la nube

En el ámbito de la ciberseguridad, cada día aparecen nuevos productos, tecnologías, sistemas operativos o distribuciones y muchos otros habilitadores… 🔒 Este contenido es exclusivo para miembros registrados. 👉 Inicia sesión o regístrate gratis para leerlo completo.

Arquitectura de protección de datos

Una de las preocupaciones clave para la mayoría de las organizaciones es la seguridad de sus datos en donde entran… 🔒 Este contenido es exclusivo para miembros registrados. 👉 Inicia sesión o regístrate gratis para leerlo completo.

Ciberseguridad-habilitador de negocio

La ciberseguridad debe ser un componente que lleve a la organización a lograr sus objetivos. ¿Qué es un habilitador tecnológico?… 🔒 Este contenido es exclusivo para miembros registrados. 👉 Inicia sesión o regístrate gratis para leerlo completo.

Gestión de riesgo y seguridad de la información

Toda estrategia de seguridad debe partir de la adecuada gestión de riesgo, esta será la especialidad que garantice que la… 🔒 Este contenido es exclusivo para miembros registrados. 👉 Inicia sesión o regístrate gratis para leerlo completo.